Aspectos Clave

- Los tokens de hardware ofrecen seguridad superior al almacenar claves privadas sin conexión y requerir confirmación física para las transacciones.

- Dispositivos como Ledger Nano X, SafePal y KeepKey son esenciales para gestionar criptomonedas de manera segura.

- A pesar de algunos desafíos, los beneficios de los tokens de hardware en la seguridad criptográfica superan las desventajas.

Los veteranos saben la importancia de proteger sus activos. Pero con el aumento de ataques de phishing y hackeos a exchanges, incluso el inversionista más cauteloso podría preguntarse si las contraseñas y las billeteras de software son suficientes.

Tal vez hayas escuchado el término "token de hardware" y te hayas preguntado, "¿qué es un token de hardware y para qué se utiliza?" Pues, estás en el lugar indicado. Los tokens de hardware, también conocidos como tokens físicos, son dispositivos físicos diseñados para proteger tus activos digitales de amenazas cibernéticas.

En este artículo, te explicaré y exploraremos cómo los tokens de hardware proporcionan una protección inigualable en el ecosistema criptográfico. Comenzaremos entendiendo exactamente qué es un token de hardware y cómo funciona. Luego, analizaremos el papel crucial que estos dispositivos juegan al mejorar la seguridad.

También mostraré algunos ejemplos populares de tokens de hardware en la industria criptográfica, incluyendo Ledger, SafePal y KeepKey. Además, discutiremos las ventajas y limitaciones de utilizar estos dispositivos. Finalmente, compartiré algunas perspectivas sobre el futuro de los tokens de hardware en la seguridad criptográfica.

Tanto si eres un entusiasta experimentado o estés comenzando, quédate para aprender cómo el token de hardware puede salvaguardar tus inversiones y brindarte tranquilidad.

¿Sabías que...?

Suscríbete - ¡Cada semana publicamos nuevos vídeos sobre criptomonedas!

Is Decentralized Anonymous Blockchain a Myth? (Explained!)

Contenidos

- 1. ¿Qué es un Token de Hardware?

- 1.1. ¿Cómo Funciona un Token de Hardware?

- 1.2. ¿Por Qué Necesitas un Token de Hardware?

- 2. Rol del Hard Token en el Ecosistema Criptográfico

- 2.1. Seguridad Mejorada

- 2.2. Mitigando Riesgos

- 2.3. Control del Usuario

- 3. Ejemplos de Hard Tokens

- 3.1. Billeteras Hardware

- 3.2. Claves de Seguridad

- 3.3. Token de Banca por Internet

- 4. Beneficios de Usar Tokens de Hardware

- 4.1. Beneficios de los Tokens de Hardware en el Ecosistema Crypto

- 5. Desafíos y Limitaciones

- 5.1. Accesibilidad

- 5.2. Costo

- 5.3. Problemas de Usabilidad

- 5.4. Compatibilidad

- 5.5. Riesgo de Daño Físico

- 6. Hard Tokens VS Soft Tokens

- 6.1. Seguridad

- 6.2. Comodidad

- 6.3. Precio

- 6.4. Dependencia de Dispositivos

- 6.5. Recuperación y Respaldo

- 7. Futuro de los Tokens de Hardware en la Seguridad Criptográfica

- 8. Conclusión

¿Qué es un Token de Hardware?

Comencemos con lo básico, ¿qué es un token de hardware? En pocas palabras, un token de hardware, también conocido como hard token, es un dispositivo utilizado para mejorar la seguridad de tus activos digitales. A diferencia de las medidas de seguridad basadas en software, que pueden ser vulnerables a hackeos y malware, los tokens de hardware proporcionan una capa de protección más robusta al almacenar tus claves privadas fuera de línea. Esto significa que tu información sensible está menos expuesta a amenazas en línea, haciendo significativamente más difícil que los ciberdelincuentes accedan a tus datos.

El Cupón Bybit más Reciente Encontrado:Pero, ¿para qué se utiliza? exactamente un hard token? Estos dispositivos se utilizan principalmente para la autenticación de dos factores (2FA) y para asegurar las billeteras de criptomonedas. Cuando usas un token para 2FA, estás añadiendo una capa extra de seguridad a tus cuentas en línea. En lugar de simplemente ingresar una contraseña, también necesitarás usar tu token físico para verificar tu identidad. Esto reduce drásticamente el riesgo de acceso no autorizado, incluso si tu contraseña se ve comprometida.

¿Cómo Funciona un Token de Hardware?

Ahora, sumerjámonos en cómo funciona un token de hardware. En esencia, un hard token opera generando un código único y sensible al tiempo que debes ingresar junto con tu contraseña al iniciar sesión en una cuenta. Este código cambia cada pocos segundos, haciendo extremadamente difícil que los hackers lo repliquen. La mayoría de los tokens de hardware cuentan con una pequeña pantalla que muestra este código, asegurando que solo la persona con acceso físico al token pueda verlo.

Para asegurar las criptomonedas, los tokens de hardware como Ledger y SafePal van un paso más allá. Estos dispositivos almacenan tus claves privadas fuera de línea, lejos de tu ordenador o smartphone. Cuando deseas realizar una transacción, conectas el token a tu dispositivo, ingresas tu PIN y confirmas la transacción en el token de hardware mismo. Esto garantiza que incluso si tu computadora está infectada con malware, tus claves privadas permanecen seguras en el hard token.

Otro aspecto fascinante de los tokens de hardware es el uso de avanzadas técnicas criptográficas. Cuando inicias una transacción o accedes a una cuenta, el hard token realiza operaciones criptográficas internamente, sin exponer tus claves privadas. Esto hace casi imposible que los atacantes intercepten tus claves o imiten tu token físico.

¿Por Qué Necesitas un Token de Hardware?

Entonces, ¿por qué deberías considerar usar un hard token? En un mundo donde las amenazas cibernéticas se vuelven cada vez más sofisticadas, confiar únicamente en las contraseñas ya no es suficiente. Los tokens de hardware proporcionan una forma tangible y segura de proteger tus activos digitales y cuentas en línea. Al mantener tus claves privadas fuera de línea y requerir acceso físico al token para la autenticación, reduces significativamente el riesgo de acceso no autorizado.

Rol del Hard Token en el Ecosistema Criptográfico

Ahora que hemos despejado la pregunta de ¿qué es un token de hardware?, exploremos su rol en el ecosistema criptográfico. Como mencioné anteriormente, van más allá de las contraseñas y los tokens de hardware basados en software para brindar esa capa extra de tranquilidad. Analizaremos cómo los tokens de hardware mejoran la seguridad en general, mitigan los riesgos comunes asociados con las criptomonedas y, en última instancia, te devuelven el control sobre tus activos digitales.

Seguridad Mejorada

En el mundo de las criptomonedas, la seguridad es primordial. Con los activos digitales siendo un objetivo principal para los ciberdelincuentes, asegurar su protección es fundamental. Aquí es donde el token de hardware destaca. A diferencia de las soluciones basadas en software, que pueden ser comprometidas por malware o ataques de phishing, un hard token provee una capa adicional y robusta de seguridad. Estos dispositivos almacenan tus claves privadas fuera de línea, haciendo prácticamente imposible que los hackers accedan a ellas de forma remota.

La autenticación mediante token de hardware añade una barrera significativa contra el acceso no autorizado. Cuando usas un hard token, se requiere que confirmes físicamente cada transacción. Esto significa que incluso si un hacker accede a tu dispositivo, no puede completar una transacción sin el token físico. Esta seguridad mejorada es una de las principales razones por las que los tokens de hardware se están volviendo cada vez más populares entre los entusiastas y profesionales.

Mitigando Riesgos

Una de las mayores ventajas de los tokens de hardware es su capacidad para mitigar diversos riesgos asociados con los activos digitales. Las amenazas cibernéticas están en constante evolución, y confiar solo en medidas de seguridad basadas en software puede dejarte vulnerable. Al usar tokens de hardware, puedes reducir significativamente el riesgo de ataques de phishing, infecciones de malware y accesos no autorizados.

Por ejemplo, los ataques de phishing son un método común utilizado por los hackers para robar información sensible. A menudo engañan a los usuarios para que proporcionen sus credenciales de acceso a través de sitios web o correos electrónicos falsos. Sin embargo, con la autenticación mediante token de hardware, incluso si accidentalmente proporcionas tu contraseña a un sitio de phishing, el atacante aún no podrá acceder a tu cuenta sin el token físico.

El malware es otra amenaza importante. Puede registrar tus pulsaciones de teclas de manera silenciosa o tomar control de tu computadora, permitiendo a los atacantes robar tus claves privadas. Dado que los tokens de hardware almacenan estas claves fuera de línea, permanecen seguros incluso si tu computadora se ve comprometida. Este almacenamiento fuera de línea es un aspecto crucial que demuestra cómo los tokens de hardware mitigan riesgos en el ecosistema criptográfico.

¿Sabías que...?

Suscríbete - ¡Cada semana publicamos nuevos vídeos sobre criptomonedas!

What is ENS? Ethereum Name Service Explained (ANIMATED)

Control del Usuario

Un principio fundamental en el mundo de las criptomonedas es mantener el control sobre tus propios activos. Los tokens de hardware otorgan poder a los usuarios al darles control total sobre sus claves privadas y la aprobación de transacciones. A diferencia de los servicios de custodia, donde un tercero posee y gestiona tus claves, los tokens de hardware aseguran que solo tú tengas acceso a ellas.

Cuando usas un token de hardware, cada transacción requiere tu aprobación explícita. Esto significa que debes conectar físicamente el hard token a tu dispositivo y confirmar la transacción en el token físico mismo. Este nivel de control del usuario no solo mejora la seguridad, sino que también se alinea con el espíritu descentralizado de las criptomonedas.

Además, los tokens de hardware están diseñados para ser fáciles de usar. A pesar de sus avanzadas características de seguridad, son sencillos de configurar y utilizar. La mayoría de los tokens de hardware vienen con instrucciones fáciles de seguir, y sus interfaces están diseñadas para ser intuitivas. Esto asegura que incluso los usuarios que no son expertos en tecnología puedan beneficiarse de la seguridad y control mejorados proporcionados por el token.

Los tokens de hardware juegan un papel vital en el ecosistema criptográfico al proporcionar seguridad mejorada, mitigar riesgos y otorgar a los usuarios control total sobre sus activos digitales. Su almacenamiento fuera de línea de claves privadas y el requerimiento de confirmación física de transacciones los convierten en una herramienta indispensable para cualquiera que se tome en serio la protección de sus criptomonedas. A medida que el entorno digital continúa evolucionando, la importancia de medidas de seguridad robustas como el token de hardware no puede ser subestimada.

Ejemplos de Hard Tokens

Bien, cambiemos de enfoque y pongamos en práctica la teoría del token de hardware con algunos ejemplos reales. Exploraremos tres tipos comunes: billeteras de hardware, claves de seguridad ¡e incluso ese token físico práctico que quizás ya estés usando para tu banca en línea! Cada uno ofrece una ventaja de seguridad distinta, por lo que desvelaremos cómo funcionan y cuál podría ser la mejor opción para tus necesidades de seguridad criptográfica.

Billeteras Hardware

Cuando se trata de asegurar criptomonedas, las billeteras de hardware se encuentran entre los tipos más populares. Estos dispositivos almacenan tus claves privadas fuera de línea, proporcionando una forma segura de gestionar tus activos digitales. Echemos un vistazo a algunas de las principales billeteras de hardware disponibles actualmente:

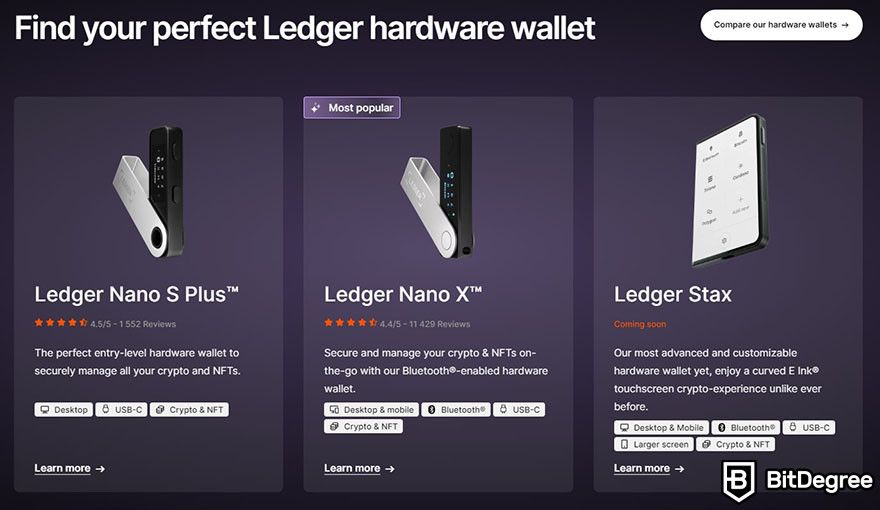

- Ledger: Ledger es una de las marcas más reconocidas en el ámbito de las billeteras de hardware. Sus dispositivos, como el Ledger Nano S Plus y el Ledger Nano X, ofrecen características de seguridad robustas, incluyendo un chip seguro y un sistema operativo personalizado. Estas billeteras soportan una amplia gama de criptomonedas y proporcionan una interfaz fácil de usar para gestionar tus activos. Con Ledger, puedes estar seguro de que tus claves privadas se almacenan de manera segura fuera de línea, lejos de posibles amenazas en línea.

- SafePal: SafePal es otro nombre destacado en el mercado de billeteras de hardware. Sus billeteras están diseñadas para ofrecer alta seguridad a un precio accesible. Las billeteras de hardware de SafePal, como la S1 y X1, vienen con funciones como mecanismos de autodestrucción en caso de manipulación y protocolos de seguridad de múltiples capas. También soportan una amplia variedad de criptomonedas y proporcionan una aplicación móvil fácil de usar para gestionar tus activos. El énfasis de SafePal en la seguridad y la asequibilidad lo convierte en una excelente opción tanto para usuarios nuevos como experimentados.

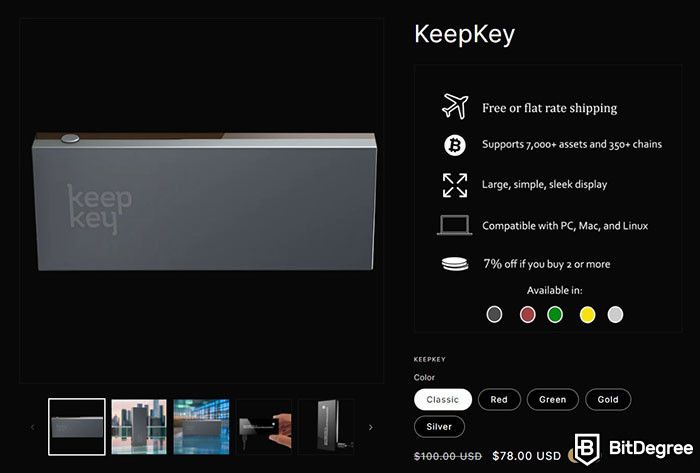

- KeepKey: KeepKey ofrece un diseño elegante y simple, al mismo tiempo que proporciona seguridad de primer nivel para tus activos digitales. Esta billetera de hardware utiliza una pantalla grande para la confirmación de transacciones, facilitando la revisión y aprobación de cada paso. KeepKey se integra de manera impecable con billeteras de software populares como Electrum y Mycelium, asegurando una experiencia de usuario fluida. Al mantener tus claves privadas fuera de línea, KeepKey garantiza que tus activos permanezcan protegidos de amenazas en línea.

Claves de Seguridad

Las claves de seguridad son otro tipo de token de hardware que desempeña un papel crucial en la mejora de la seguridad en línea. Estos dispositivos físicos se utilizan principalmente para la autenticación de dos factores, proporcionando una capa adicional de seguridad para tus cuentas en línea.

YubiKey es una de las marcas más reconocidas en el mercado de claves de seguridad. Estos pequeños dispositivos portátiles soportan una amplia gama de protocolos de autenticación, incluyendo FIDO2, U2F y OTP. Al requerir presencia física para la autenticación, YubiKey reduce drásticamente el riesgo de acceso no autorizado.

Simplemente conectas la YubiKey a tu computadora o la acercas a tu smartphone para autenticarte. Este proceso de autenticación mediante hard token asegura que solo tú puedas acceder a tus cuentas, incluso si tu contraseña se ve comprometida.

Token de Banca por Internet

Si bien los tokens de hardware se utilizan ampliamente en el ámbito de las criptomonedas y para asegurar cuentas en línea, también son esenciales en el mundo de la banca tradicional. Los bancos y las instituciones financieras a menudo proporcionan a sus clientes tokens de hardware para mejorar la seguridad de las transacciones en línea.

Estos dispositivos generan una contraseña de un solo uso (OTP) o código que debes ingresar al realizar determinadas actividades de banca por internet. Al requerir esta capa adicional de verificación, los tokens de hardware ayudan a prevenir transacciones no autorizadas y protegen tu información financiera. Estos tokens son especialmente útiles para transacciones de alto valor o para acceder a información sensible de la cuenta, garantizando que tus cuentas bancarias permanezcan seguras.

En resumen, los tokens de hardware se presentan en diversas formas, cada uno diseñado para satisfacer necesidades de seguridad específicas. Las billeteras de hardware como Ledger, SafePal y KeepKey ofrecen una seguridad robusta para gestionar criptomonedas, mientras que las llaves de seguridad proporcionan una capa extra de protección para cuentas en línea. Por último, los tokens de hardware en la banca por internet añaden otro nivel de seguridad para las actividades de banca en línea. Al incorporar estos tokens de hardware en tu estrategia de seguridad, puedes reducir significativamente el riesgo de acceso no autorizado y mantener tus activos digitales seguros.

Beneficios de Usar Tokens de Hardware

Los tokens de hardware ofrecen una amplia gama de beneficios, lo que los convierte en una herramienta esencial para cualquiera que se tome en serio la seguridad de sus activos digitales. Una de las principales ventajas de los tokens de hardware es su capacidad para proporcionar una seguridad robusta a través de dispositivos físicos. A diferencia de las medidas de seguridad basadas en software, que son susceptibles a hackeos, los tokens de hardware almacenan tus claves privadas fuera de línea, reduciendo significativamente el riesgo de acceso no autorizado vía ciberataques[1].

Otro beneficio clave es la capa adicional de protección proporcionada por la autenticación mediante token de hardware. Al requerir la posesión física del token para completar la autenticación, éstos aseguran que incluso si alguien accede a tu contraseña, no puede acceder a tus cuentas sin el token físico. Este método ha demostrado ser efectivo para prevenir accesos no autorizados, incluso en casos donde las contraseñas han sido comprometidas.

Beneficios de los Tokens de Hardware en el Ecosistema Crypto

En el ecosistema criptográfico específicamente, los beneficios de usar tokens de hardware son aún más notables. La naturaleza de las transacciones con criptomonedas, que son irreversibles y a menudo involucran sumas significativas de dinero, hace que la seguridad sea primordial. Los hard tokens proporcionan un nivel de protección inigualable para tus activos digitales al mantener las claves privadas de tu billetera fuera de línea y requerir confirmación física para las transacciones.

Considera el ejemplo del Ledger Nano X, una billetera de hardware líder. Al almacenar las claves privadas en el dispositivo y requerir la confirmación física de las transacciones, Ledger asegura que tu criptomoneda permanezca segura, incluso si tu computadora o smartphone se ve comprometido. Este nivel de seguridad es crucial para prevenir robos y garantizar la protección de tus inversiones.

Otro beneficio en el ámbito criptográfico es el mejor control del usuario proporcionado por los tokens de hardware. Cuando usas una billetera de hardware como SafePal, tienes control total sobre tus claves privadas y transacciones. Esto significa que no dependes de terceros, los cuales pueden resultar ser un punto débil. Al mantener el control sobre tus claves, puedes asegurar que tus activos sean accesibles únicamente para ti.

Desafíos y Limitaciones

Muy bien, hemos visto cómo diferentes tokens de hardware pueden ser tus caballeros de la seguridad en armadura brillante. Pero antes de salir a adquirir uno, hablemos de algunos desafíos potenciales. Al igual que cualquier medida de seguridad, los tokens de hardware tienen su propio conjunto de consideraciones. Así que, asegurémonos de que tengas toda la información para decidir si un token de hardware es suficiente para proteger tu inversión.

Accesibilidad

Uno de los principales desafíos de usar tokens de hardware es la accesibilidad. Aunque estos dispositivos proporcionan una seguridad robusta, pueden ser difíciles de obtener y configurar, especialmente para aquellos que no tienen conocimientos técnicos. Entender para qué se utiliza un token de hardware es crucial, pero la curva de aprendizaje inicial puede ser empinada.

Costo

Otra limitación de los tokens de hardware es su costo. A diferencia de las soluciones de seguridad basadas en software, que suelen ser gratuitas o de bajo costo, los tokens de hardware pueden ser bastante costosos. Las billeteras de hardware de alta calidad pueden costar entre $50 y $150. Esta inversión inicial puede desanimar a quienes son nuevos en las criptomonedas o a quienes no disponen de una cantidad considerable de activos digitales a proteger. Además, si un usuario necesita múltiples tokens de hardware para diferentes cuentas o servicios, el costo puede aumentar rápidamente.

Problemas de Usabilidad

Aunque los tokens de hardware están diseñados para mejorar la seguridad, en ocasiones pueden resultar incómodos de usar. Estos dispositivos físicos requieren que los tengas a mano cada vez que necesites acceder a tus cuentas o realizar transacciones. Si pierdes tu token de hardware o te olvidas de llevarlo contigo, podrías quedar bloqueado fuera de tus cuentas. Esto puede ser particularmente problemático para viajeros frecuentes o para quienes necesiten acceder a sus cuentas desde múltiples ubicaciones. Además, el tamaño pequeño de estos tokens físicos hace que sea fácil perderlos, sumando otra capa de posible frustración.

Compatibilidad

La compatibilidad es otro desafío asociado con los tokens de hardware. No todos los servicios y plataformas soportan la autenticación mediante token de hardware. Mientras que los principales exchanges de criptomonedas e instituciones financieras a menudo apoyan estos dispositivos, servicios más pequeños o nuevos pueden no hacerlo. Esto puede limitar la utilidad de tu token si utilizas una amplia variedad de plataformas. Los usuarios pueden verse obligados a depender de múltiples métodos de seguridad, lo que puede complicar su estrategia y reducir la efectividad total del token.

Riesgo de Daño Físico

Por último, la naturaleza física de los tokens de hardware presenta su propio conjunto de riesgos. A diferencia de las soluciones de software, que no son propensas a daños físicos, los tokens de hardware pueden perderse, ser robados o dañarse. Si se pierde o daña un token de hardware, recuperar tus activos digitales puede ser un proceso complicado y estresante.

Por ejemplo, si pierdes tu billetera de hardware sin contar con una copia de respaldo de tus claves privadas, podrías perder el acceso a tus criptomonedas para siempre. Este riesgo subraya la importancia de tomar precauciones adicionales, como crear y almacenar de manera segura las frases de respaldo.

Como puedes observar, aunque los tokens de hardware ofrecen beneficios de seguridad inigualables, también vienen con varios desafíos y limitaciones. La accesibilidad, costo, problemas de usabilidad, compatibilidad y el riesgo de daño físico son factores a considerar al decidir si estos dispositivos son adecuados para proteger tu inversión. Entender estos desafíos puede ayudarte a tomar una decisión informada y a prepararte mejor para las posibles desventajas.

Hard Tokens VS Soft Tokens

Ahora que hemos sopesado las ventajas y desventajas de los tokens de hardware, seamos realistas; no son para todos. En el mundo en constante evolución de la seguridad criptográfica, existen otras opciones. Aquí entran los soft tokens, alternativas digitales que ofrecen un enfoque diferente para salvaguardar tus activos. Analizaremos las diferencias clave entre hard tokens VS soft tokens, ayudándote a decidir qué método de seguridad se adapta mejor a tu conocimiento tecnológico y a tus necesidades generales de seguridad.

Seguridad

En lo que respecta a la seguridad, los tokens de hardware tienen una clara ventaja sobre los tokens de software. Un token de hardware es un dispositivo físico que almacena tus claves privadas fuera de línea, lo que dificulta mucho el acceso de los hackers a tu información sensible. Los tokens de software, en cambio, son basados en software y a menudo se almacenan en tu computadora o smartphone. Esto los hace más vulnerables a malware, ataques de phishing y otras amenazas en línea.

Por ejemplo, si tu teléfono está infectado con malware, un soft token almacenado en ese dispositivo podría verse comprometido, mientras que un hard token permanecería seguro.

Comodidad

La usabilidad es otra diferencia clave entre hard tokens VS y soft tokens. Los soft tokens son generalmente más convenientes porque están integrados en tus dispositivos existentes, como tu smartphone o computadora. Esto significa que no necesitas llevar un dispositivo adicional. Sin embargo, la conveniencia de los soft tokens viene a costa de la seguridad.

Por otro lado, los tokens de hardware, a pesar de su superior seguridad, pueden ser menos convenientes. Necesitas tener el token físico contigo para acceder a tus cuentas o completar transacciones, lo que puede resultar engorroso si necesitas acceder con frecuencia desde diferentes ubicaciones.

Precio

El costo es un factor significativo al comparar hard tokens VS soft tokens. Los soft tokens suelen ser gratuitos o de muy bajo costo, ya que son simplemente aplicaciones de software que puedes descargar e instalar en tus dispositivos. En contraste, los tokens de hardware implican una inversión inicial, como mencioné anteriormente. Este costo inicial puede ser una barrera para algunos usuarios, especialmente aquellos nuevos en las criptomonedas o con presupuestos limitados. Sin embargo, la seguridad añadida que ofrece un token de hardware puede hacer que valga la pena la inversión.

Dependencia de Dispositivos

Los soft tokens dependen inherentemente de los dispositivos en los que están instalados. Si tu smartphone o computadora falla, podrías perder el acceso a tus soft tokens, lo que potencialmente te bloquearía de tus cuentas. Los tokens de hardware, al ser dispositivos físicos separados, no dependen de ninguna computadora o smartphone en particular para funcionar. Esta independencia de otros dispositivos puede ser una ventaja significativa, especialmente si necesitas acceder a tus cuentas desde múltiples dispositivos o si tu dispositivo principal queda comprometido o se pierde.

- Tarifas de Trading Muy Bajas

- Amplias Opciones de Trading

- Funcionalidad Excepcional

- Comisiones de Trading Muy Competitivas

- Una Aplicación Móvil Intuitiva

- Hasta 100x de Apalancamiento Disponible

- Seguro y Confiable

- Acepta Monedas Fiat

- Amplia Variedad de Opciones de Trading

- Intercambio Reputado

- Acepta Monedas Fiduciarias

- Ofrece Diversas Opciones de Trading

- Una plataforma de intercambio de criptomonedas muy conocida

- Más de 500 criptomonedas diferentes disponibles

- Autenticación de dos factores

- Más de 500 criptomonedas diferentes disponibles

- Seguridad robusta

- Bajas tarifas

Recuperación y Respaldo

Las opciones de recuperación y respaldo difieren significativamente entre hard y soft tokens. Los soft tokens a menudo ofrecen opciones de recuperación más sencillas, como la sincronización entre múltiples dispositivos o el uso de servicios de respaldo en la nube. Esto puede facilitar recuperar el acceso si pierdes tu teléfono o reinstalas la aplicación.

Sin embargo, los tokens de hardware requieren un manejo cuidadoso de las frases de respaldo o semillas de recuperación. Si pierdes tu token de hardware y no cuentas con un respaldo seguro de tu frase de recuperación, podrías perder permanentemente el acceso a tus activos digitales. Esta capa adicional de complejidad requiere una gestión diligente, pero ofrece una seguridad superior.

Futuro de los Tokens de Hardware en la Seguridad Criptográfica

El futuro de los tokens de hardware se vislumbra prometedor a medida que la tecnología continúa evolucionando. A medida que más personas ingresan al mundo de las criptomonedas, la demanda de medidas de seguridad robustas solo aumentará. Por ejemplo, los futuros tokens de hardware podrían incorporar características avanzadas como reconocimiento de huellas dactilares o facial, potenciando aún más sus capacidades de seguridad. La integración de la autenticación mediante tokens de hardware podría proporcionar una capa adicional de seguridad[2], haciendo que el acceso no autorizado sea aún más difícil.

Además, el desarrollo de dispositivos de token más fáciles de usar y rentables es probable que incremente su adopción. Innovaciones como la conectividad inalámbrica y una mejor compatibilidad con diversas plataformas pueden hacer que los tokens de hardware sean más convenientes de usar sin comprometer la seguridad. La capacidad de integrar estos tokens de hardware de manera fluida en las interacciones digitales cotidianas será crucial para su aceptación generalizada.

En el ámbito del impacto regulatorio, los gobiernos y las instituciones financieras están reconociendo la importancia de medidas de seguridad robustas en el mercado de criptomonedas. A medida que las regulaciones se vuelven más estrictas, el uso de tokens de hardware probablemente se convierta en una práctica estándar para asegurar los activos digitales. Este impulso regulatorio fomentará la innovación y las mejoras en la tecnología de tokens de hardware, asegurando que se mantengan a la vanguardia de la seguridad.

En resumen, el futuro de los tokens de hardware es prometedor, con avances continuos en tecnología y un mayor apoyo regulatorio impulsando su evolución. Estos dispositivos de token continuarán desempeñando un papel vital en la protección de activos digitales, proporcionando tanto seguridad como tranquilidad a los usuarios.

Conclusión

¡Recapitulemos! Comenzamos con una pregunta simple, ¿qué es un token de hardware? Ahora sabes que estos dispositivos, como Ledger, SafePal y KeepKey, son como fortalezas de seguridad para tus criptomonedas. Almacenan tus claves privadas fuera de línea, lejos de ojos curiosos y ataques en línea, y requieren confirmación física para las transacciones.

Los hard tokens marcan un antes y un después, reduciendo significativamente el riesgo de amenazas en línea como hackeos y phishing. Aunque no todo es color de rosa, la tranquilidad que ofrecen no tiene precio. Además, con los avances tecnológicos y el creciente respaldo regulatorio, el futuro de los tokens de hardware en la seguridad criptográfica brilla con fuerza.

Tanto si eres un inversionista experimentado o estés comenzando, considera agregar un token de hardware a tu arsenal de seguridad. Es una decisión inteligente para proteger tus activos digitales, no solo criptográficos, sino también cuentas en línea y otra información sensible. Al mantenerse informado y tomar control de tu seguridad, puedes garantizar que tu vida digital se mantenga segura y protegida.

El contenido publicado en este sitio web no tiene como objetivo dar ningún tipo de asesoría financiera, de inversión, de trading, o cualquier otra forma de asesoramiento. BitDegree.org no avala ni sugiere la compra, venta o posesión de ningún tipo de criptomoneda. Antes de tomar decisiones de inversión financiera, consulta a tu asesor financiero.

Referencias Científicas

1. Katsikas S., et al: International Journal of Information Security;

2. Koç K. Ç., et al: Journal of Cryptographic Engineering.

.jpg?tr=w-400)