Aspectos Clave

- Los métodos criptográficos, algoritmos de consenso y sistemas de libro mayor distribuido son mecanismos de seguridad blockchain que mantienen la integridad de los datos, la confidencialidad y la inmutabilidad.

- Las vulnerabilidades de blockchain, tales como ataques del 51% y fraudes de phishing, representan riesgos significativos para las redes descentralizadas. Estos incluyen la pérdida de fondos y una disminución en la confianza en el sistema blockchain.

- Incluso con tecnología robusta, la seguridad en blockchain depende de la conciencia y precaución del usuario.

Deja de pagar de más: empieza a transferir dinero con Ogvio. Únete a la lista de espera y consigue tus recompensas anticipadas AHORA! 🎁

La tecnología blockchain revoluciona las industrias al ofrecer sistemas descentralizados, transparentes y resistentes a manipulaciones. Sin embargo, junto con estos beneficios, también deberá tener en cuenta los desafíos de seguridad en blockchain.

Desde ataques de phishing y ataques del 51%, los riesgos pueden conducir a pérdidas financieras y violaciones de datos. Además, las amenazas de seguridad pueden afectar las billeteras cripto, lo que potencialmente lleva al robo de activos digitales.

Incluso cuando utiliza una billetera de buena reputación como Binance Wallet o Ledger, entender los desafíos de la seguridad en blockchain es importante para salvaguardar aún más sus activos. Profundicemos en este artículo para comprender las ideas esenciales y las mejores prácticas para mejorar la seguridad en el panorama de blockchain.

¿Sabías que...?

Suscríbete - ¡Cada semana publicamos nuevos vídeos sobre criptomonedas!

What is Web3? (Animated Explanation + Examples)

Contenidos

- 1. ¿Qué es la Seguridad en Blockchain?

- 2. Diferentes Tipos de Seguridad Blockchain

- 3. Mecanismos de Seguridad en Blockchain

- 4. Vulnerabilidades Blockchain

- 4.1. Ataques Phishing y Sybil

- 4.2. Vulnerabilidades de Billeteras y Contratos Inteligentes

- 4.3. Ataques del 51%

- 5. Mejores Prácticas para la Seguridad de Blockchain

- 5.1. Contratos Inteligentes Seguros y Prácticas de Billetera

- 5.2. Verificación de Identidad y Limitación de Tarifas

- 5.3. Evaluaciones de Riesgos y Sesiones de Formación Sobre Seguridad

- 6. Conclusión

¿Qué es la Seguridad en Blockchain?

La seguridad en blockchain, un aspecto crucial de la tecnología blockchain, es un conjunto de medidas, protocolos y prácticas diseñadas para salvaguardar los datos dentro de las redes blockchain. Involucra técnicas y enfoques para proteger contra accesos no autorizados, manipulaciones de datos, fraudes y otras amenazas.

El Cupón Bybit más Reciente Encontrado:Pero, ¿qué tan segura es realmente la blockchain? En esencia, la tecnología blockchain produce una estructura de datos con mecanismos de seguridad inherentes basados en la criptografía, la descentralización y los principios de consenso, los cuales discutiremos en la siguiente sección.

La mayoría de las blockchains o tecnologías de registro distribuido (DLT) almacenan datos en bloques, cada uno conteniendo una transacción o un conjunto de transacciones.

Cada nuevo bloque en la blockchain está conectado a todos los bloques anteriores en una cadena criptográfica, lo que la hace casi imposible de modificar.

Todas las transacciones dentro de los bloques serán validadas y aceptadas mediante un mecanismo de consenso. Este proceso asegura que cada transacción sea verdadera y correcta, construyendo confianza en las características de seguridad de la tecnología blockchain; no quedan más preguntas como “¿Es segura la blockchain?” o “¿Qué tan segura es la blockchain?”.

La descentralización de la blockchain distribuye el control entre los miembros de la red. Estos miembros trabajan juntos para validar las transacciones, asegurando que no exista un punto único de fallo y evitando que actores maliciosos manipulen las transacciones.

Diferentes Tipos de Seguridad Blockchain

Además de los mecanismos, el nivel de seguridad de la blockchain depende de su tipo de red, que varía en función de quién puede unirse y quién tiene acceso a los datos.

Las redes generalmente se clasifican como públicas o privadas, según quién puede participar, y como con autorización o sin autorización, dependiendo de cómo los participantes obtienen acceso.

Las blockchains públicas están abiertas a cualquiera; se puede unirse a la red, validar transacciones y leer los datos en la blockchain. Ejemplos incluyen Bitcoin y Ethereum. “¿Qué tan segura es la blockchain cuando es pública y está abierta a cualquiera?” Este tipo de red es generalmente segura, gracias a su mecanismo de consenso descentralizado, que dificulta que cualquier entidad controle la red.

Las blockchains privadas, como Hyperledger Fabric y Corda, restringen la participación a un grupo específico, generalmente dentro de una empresa o consorcio. Una autoridad central o un grupo de entidades controlará los datos y el proceso de validación.

Las blockchains con autorización requieren aprobación para unirse y acceder a los datos, reduciendo el riesgo de que actores maliciosos se integren. Pueden ser públicas o privadas, pero la entrada está controlada.

Las blockchains sin autorización permiten que cualquiera se una y participe sin restricciones. Las blockchains públicas generalmente son sin autorización.

Así como los modelos tradicionales de blockchain –públicos o privados, con o sin autorización– presentan desafíos de seguridad únicos, permítame presentarle la versión más reciente de la tecnología blockchain: la blockchain híbrida.

Las blockchains híbridas ofrecen una solución flexible que combina los puntos fuertes de los modelos de blockchain existentes. Esta transición permite a las organizaciones disfrutar de los beneficios de la descentralización y la transparencia, al tiempo que mantienen un mayor control sobre el acceso y la gestión de los datos.

Mecanismos de Seguridad en Blockchain

La seguridad en blockchain se basa en una serie de mecanismos para proteger los datos contra ataques maliciosos. Estos son la columna vertebral de la tecnología, formando un marco robusto que salvaguarda las redes descentralizadas.

Componentes clave como los métodos criptográficos, algoritmos de consenso como Proof-of-Work (PoW) y Proof-of-Stake (PoS) y los principios criptográficos juegan roles vitales al responder la pregunta común, “¿Es segura la blockchain?”.

Profundicemos en estos mecanismos en detalle, comenzando con los algoritmos de consenso PoW y PoS. Estos juegan un papel central en la seguridad blockchain porque determinan quién valida las transacciones y cómo se añaden nuevos bloques a la blockchain.

En las blockchains basadas en PoW como Bitcoin, los mineros compiten para resolver complejos rompecabezas matemáticos para validar transacciones y añadir bloques a la blockchain. Este proceso requiere una potencia computacional significativa, lo que actúa como barrera contra los ataques.

Sí, el esfuerzo computacional y la energía de la potencia minera de la red son efectivos para hacer que PoW sea seguro contra la mayoría de los ataques, pero ha generado preocupaciones medioambientales.

Por ello, se creó el PoS para reemplazar la potencia computacional con incentivos económicos para reducir la huella de carbono.

En lugar de la minería, la red selecciona validadores para crear bloques en función de la cantidad de criptomoneda que “apuestan” como garantía. Ganarán recompensas por validar transacciones y podrán ser penalizados por comportamientos maliciosos.

El mecanismo garantiza que sea costoso para una entidad tomar el control de más del 51% de los activos apostados en la red, lo que mejora la seguridad de blockchain.

El segundo mecanismo de seguridad de blockchain es el principio criptográfico.

Mucha gente se pregunta, “¿Por qué es segura la blockchain?”. La respuesta radica en sus fuertes principios criptográficos, que juegan un papel clave en proteger los datos y garantizar la integridad de las transacciones.

La criptografía involucra diversas técnicas para codificar y asegurar la información, de modo que la blockchain se mantenga a salvo de accesos no autorizados y se elimine la necesidad de una parte centralizada[1] para actuar como intermediario.

La primera técnica es la criptografía de clave pública, también conocida como criptografía asimétrica. Utiliza un par de llaves: pública y privada.

Las llaves públicas se pueden compartir para cifrar datos o recibir transacciones, mientras que las llaves privadas se mantienen en secreto para firmar transacciones o descifrar. Este enfoque proporciona firmas digitales seguras y autenticación, asegurando que las transacciones provengan de fuentes legítimas y que no hayan sido modificadas.

Las firmas digitales añaden una capa de rendición de cuentas, ya que cada firma es única para el titular de la llave privada, haciendo difícil que actores maliciosos puedan falsificarla.

Otra técnica en criptografía es el uso de funciones hash. Estas funciones convierten los datos de entrada en una salida de tamaño fijo, conocida como un hash.

El hashing juega un papel crucial en mantener la integridad de los datos en la blockchain. Con las funciones hash, incluso un pequeño cambio en la entrada produce un hash completamente diferente. Esta capacidad ayuda a detectar manipulaciones, facilitando la identificación si los datos han sido alterados.

Para fortalecer aún más la criptografía, se utiliza la encriptación en blockchain para garantizar la confidencialidad de los datos.

La encriptación en blockchain implica codificar los datos de modo que sólo las partes autorizadas puedan acceder a ellos. Este principio es esencial para mantener la confidencialidad y la privacidad de los datos. Las técnicas en esta encriptación blockchain incluyen:

- Encriptación simétrica. Es cuando se utiliza la misma llave tanto para encriptar como para desencriptar.

- Encriptación asimétrica. Esto implica llaves separadas para encriptar y desencriptar, para ayudar a proteger la información sensible en aplicaciones blockchain.

La encriptación garantiza que, incluso si alguien intercepta los datos, no pueda entenderlos sin la llave correcta para descifrarlos.

También existen las pruebas de conocimiento cero (ZKP), una técnica de privacidad en blockchain que extiende el concepto de encriptación. Garantiza que la información sensible se mantenga confidencial.

En blockchain, las ZKP permiten a los usuarios demostrar la validez de una afirmación sin revelar los datos subyacentes. Las blockchains centradas en la privacidad utilizan este enfoque para mantener a los usuarios en el anonimato, al tiempo que aseguran que la red sea segura y fiable.

Por último, existe la tecnología de registro distribuido en los mecanismos esenciales de seguridad de la blockchain.

Un registro es un sistema de contabilidad que registra transacciones y otra información.

La Tecnología de Registro Distribuido opera en una red descentralizada donde múltiples participantes, o nodos, mantienen y actualizan el registro de forma colectiva. Esto contrasta con los sistemas tradicionales donde una autoridad central mantiene el registro, ya sea para transacciones financieras u otros tipos de datos.

Una característica clave de este mecanismo de seguridad blockchain es que cada nodo en la red posee una copia completa del registro.

La distribución de nodos responde a su pregunta, “¿Por qué es segura la blockchain?”. Esta característica permite que todos los participantes vean los mismos datos, aumentando la transparencia de la blockchain. Además, fortalece la seguridad al eliminar puntos únicos de fallo, haciendo que el sistema sea más resistente contra ataques.

Otra característica de las DLT es la inmutabilidad, que asegura que los datos no puedan ser alterados o eliminados una vez registrados en el libro mayor.

Vulnerabilidades Blockchain

Si se está preguntando, “¿Qué tan segura es la blockchain?”, puedo decir que esta tecnología es inherentemente segura debido a sus mecanismos de seguridad: estructura descentralizada, principios criptográficos y mecanismos de consenso.

A pesar de su diseño robusto, aún existen vulnerabilidades blockchain que pueden ser explotadas.

A continuación se presentan algunas de las vulnerabilidades más comunes en blockchain:

Ataques Phishing y Sybil

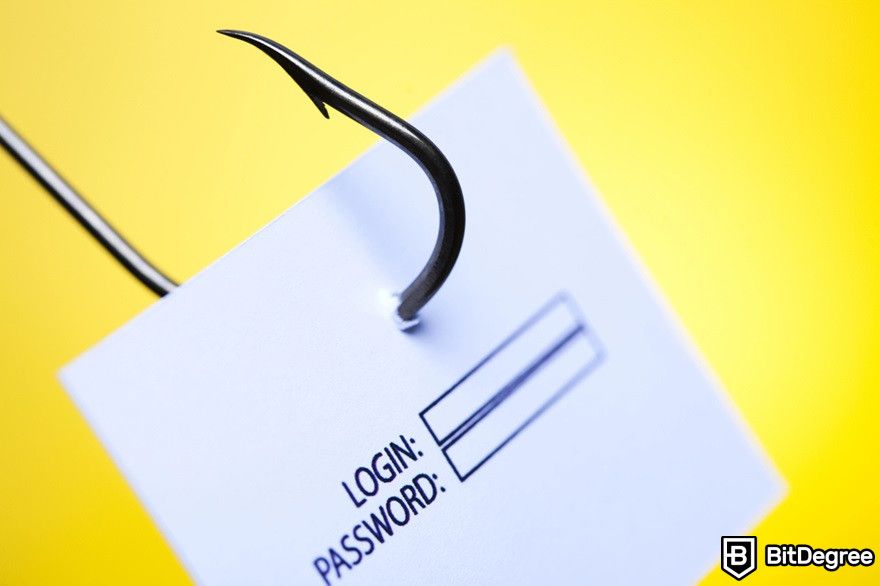

Los ataques de phishing están entre los métodos más comunes y efectivos que utilizan actores maliciosos. Estos engañan a los usuarios para que revelen información sensible, como llaves privadas o credenciales de acceso.

En el contexto de la blockchain y las criptomonedas, los ataques de phishing pueden representar una amenaza significativa, ya que pueden conducir a la pérdida de activos digitales, comprometer las billeteras y a transacciones no autorizadas.

La mayoría de los ataques de phishing son efectivos porque los atacantes imitan marcas de confianza, logotipos y estilos de mensajes, desarrollando una sensación de familiaridad.

Estos actores maliciosos también usan disparadores emocionales con sentido de urgencia para empujar a los usuarios a actuar rápidamente sin verificar la fuente. Ejemplos de ello son promesas de recompensas o advertencias de cierre de cuenta para evitar sanciones.

A continuación se presentan algunos tipos comunes de ataques de phishing:

- Phishing por Correo Electrónico. Se trata de enviar correos fraudulentos que aparentan proceder de fuentes de confianza, como intercambios o proveedores de billeteras. Estos correos a menudo contienen enlaces a sitios web falsos diseñados para recopilar credenciales de los usuarios o incitar a descargar archivos adjuntos maliciosos.

- Spear Phishing. Este phishing se enfoca en individuos u organizaciones específicas con mensajes personalizados, haciendo que el ataque parezca más creíble. En el contexto de blockchain, el spear phishing podría apuntar a figuras de alto perfil en la comunidad blockchain o empleados con acceso a información sensible.

- Whaling. Es un tipo de spear phishing dirigido a ejecutivos de alto nivel o individuos con influencia significativa, como líderes de proyectos, desarrolladores o partes interesadas importantes. El objetivo es acceder a cuentas privilegiadas o a infraestructuras críticas.

- Smishing (Phishing por SMS) y Vishing (Phishing por Voz). Estos métodos utilizan mensajes de texto o llamadas telefónicas para engañar a los usuarios y que proporcionen información sensible. Los atacantes pueden hacerse pasar por representantes de atención al cliente, instando a los usuarios a confirmar detalles de la cuenta o a completar verificaciones de seguridad.

- Phishing por sitios web. Los atacantes crean sitios falsos que se asemejan a plataformas legítimas de blockchain, diseñados para capturar credenciales o llaves privadas de los usuarios. Con frecuencia usan ligeras variaciones en URLs o elementos de diseño para hacer que sus sitios parezcan genuinos.

Además de los ataques de phishing, también debe tener en cuenta los ataques Sybil.

Los ataques Sybil derivan su nombre de la novela “Sybil”, que describe a una persona con múltiples identidades. En el contexto de la seguridad de la red, un ataque Sybil implica que un atacante cree múltiples identidades falsas para obtener una ventaja indebida o interrumpir el funcionamiento de una red descentralizada.

Las identidades falsas se pueden utilizar para:

- Generar nodos falsos. El atacante crea numerosos nodos falsos – computadoras o dispositivos que participan en una red blockchain – cada uno con identificadores únicos, pero finalmente controlados por una sola entidad.

- Ganar influencia. Una vez que se establecen los nodos falsos, el atacante los utiliza para ganar influencia dentro de la red, por ejemplo, participando en los mecanismos de consenso, votando en decisiones de gobernanza o participando en la distribución de recursos.

- Interrumpir las operaciones de la red. Con suficiente influencia, el atacante puede interrumpir el funcionamiento normal de la red, por ejemplo, votando de una manera que desvirtúe los resultados, impidiendo que nodos legítimos participen o incluso tomando el control de operaciones críticas de la red.

- Enmascarar actividades maliciosas. Estas actividades incluyen el envío masivo de mensajes no deseados, el lanzamiento de ataques DoS o la realización de transacciones no autorizadas.

Los ataques Sybil pueden tener consecuencias generalizadas para las redes descentralizadas, impactando la privacidad y la seguridad de la blockchain.

Por ejemplo, con un gran número de nodos falsos, los ataques Sybil pueden causar congestión y retrasos en la red. Estos problemas pueden, a su vez, interrumpir la capacidad de los nodos legítimos para comunicarse y colaborar.

El anonimato de los nodos falsos también hará difícil rastrear e identificar actividades maliciosas, lo que resulta en otras amenazas de seguridad en la blockchain como el spam y el fraude.

Vulnerabilidades de Billeteras y Contratos Inteligentes

La seguridad de las llaves privadas es crítica en blockchain y criptomonedas, ya que las llaves privadas actúan como “contraseñas” digitales que otorgan acceso a las billeteras y activos de los usuarios. Si las llaves caen en manos de atacantes, los usuarios pueden experimentar accesos no autorizados y pérdida de activos en las billeteras[2].

Una de las vulnerabilidades blockchain más comunes de esta categoría es la gestión débil de llaves. Un ejemplo es almacenar llaves privadas en un servicio de nube pública o en una unidad compartida, ya que los proveedores de servicios podrían tener acceso a su almacenamiento, aumentando el riesgo de exposición no autorizada.

El malware y los keyloggers también pueden hacer que la privacidad en la blockchain de la red sea vulnerable. Se trata de herramientas de software diseñadas para capturar información sensible, incluidas las llaves privadas. Los usuarios que, sin saberlo, instalen dicho software en sus dispositivos corren el riesgo de que sus llaves privadas sean robadas.

Por otro lado, las vulnerabilidades de las billeteras se refieren a debilidades en el software, hardware o las prácticas operativas que almacenan y gestionan las llaves privadas.

Los errores de software en las billeteras pueden ser problemáticos porque pueden dar lugar a fallos de seguridad, errores en el manejo de transacciones y problemas de sincronización. Estas vulnerabilidades en la blockchain permiten que los atacantes inyecten software malicioso para obtener información sensible o manipular transacciones.

Además de los errores, las billeteras que utilizan canales de comunicación inseguros, como conexiones sin encriptar o APIs no seguras, también están en riesgo de ser interceptadas por atacantes.

Otros riesgos que debe tener en cuenta son las vulnerabilidades en los contratos inteligentes.

Los contratos inteligentes son contratos autoejecutables con términos y condiciones escritos directamente en el código, lo que permite transacciones y procesos automatizados en las redes blockchain.

Si bien ofrecen eficiencia, los contratos inteligentes también pueden contener vulnerabilidades que conduzcan a riesgos de seguridad y pérdidas financieras.

Los tipos comunes de vulnerabilidades en contratos inteligentes son:

- Ataques de reentradas. Estos ocurren cuando un contrato inteligente llama a un contrato o función externa que vuelve a ingresar al contrato original antes de que se complete su ejecución, lo que puede drenar fondos de un contrato.

- Llamadas externas no verificadas. Los contratos inteligentes a menudo interactúan con contratos o direcciones externas, creando un riesgo si estas interacciones no se verifican adecuadamente. Los atacantes pueden manipular el contrato externo para realizar acciones maliciosas.

- Límites de gas y ataques de denegación de servicio (DoS). Los contratos inteligentes requieren gas (tarifas de transacción) para ejecutar operaciones. Si un contrato tiene un código mal optimizado, puede volverse vulnerable a ataques de DoS que pueden resultar en interrupciones temporales del servicio o en tiempos de inactividad prolongados.

Si bien los contratos inteligentes son una innovación revolucionaria, sus vulnerabilidades pueden conducir a diversos riesgos de seguridad en la blockchain si no se gestionan cuidadosamente.

Ataques del 51%

En redes blockchain descentralizadas, los mecanismos de consenso como PoW o PoS aseguran un acuerdo sobre el estado de la blockchain. Estos mecanismos están diseñados para evitar que una sola entidad tenga demasiado control.

Sin embargo, ocurre un ataque del 51% cuando una entidad toma el control de más del 50% del poder de consenso de la red, lo que le permite influir o interrumpir la privacidad y la seguridad de la blockchain.

El impacto más común de un ataque del 51% es el doble gasto, donde el atacante puede revertir transacciones, permitiéndole gastar la misma criptomoneda dos veces.

Un atacante con control sobre el 51% del poder de la red puede reescribir o reorganizar bloques, llevando a transacciones invalidadas e inconsistencias en el libro mayor.

También puede impedir que transacciones legítimas sean añadidas a la blockchain, creando un efecto de denegación de servicio para los usuarios y las empresas que dependen de la red.

En casos extremos, un atacante podría usar su control mayoritario para cambiar significativamente las reglas de consenso de la red, lo que potencialmente socava toda la blockchain.

Por lo tanto, los desarrolladores deben tener cuidado cuando ciertos riesgos aparecen antes de que se produzca una interrupción significativa, asegurándose de estar preparados para actuar rápidamente y mitigar cualquier impacto negativo, mejorando la seguridad de blockchain.

Un factor primario que incrementa el riesgo de un ataque del 51% es una potencia de hash o poder de staking global bajo dentro de una red blockchain.

Por ejemplo, en los sistemas Proof-of-Work, la potencia de hash representa la capacidad computacional colectiva utilizada para minar bloques y validar transacciones. Una potencia de hash baja hace más fácil que un actor malicioso acumule suficiente poder minero para superar el 50% del total.

Una falta de medidas de seguridad robustas dentro de una red blockchain también puede aumentar el riesgo de ataques del 51%.

Una red con sistemas de monitoreo inadecuados, protocolos de descubrimiento de pares débiles o mecanismos de consenso ineficaces permite que los atacantes exploten vulnerabilidades, obtengan el control mayoritario y los manipulen sin ser detectados.

Mejores Prácticas para la Seguridad de Blockchain

Las secciones anteriores pueden haber respondido a su pregunta, “¿Por qué es segura la blockchain?”. La respuesta radica en una combinación de descentralización, técnicas criptográficas y mecanismos de consenso. Sin embargo, las secciones anteriores también demuestran que esta tecnología viene acompañada de riesgos únicos que requieren un conjunto de mejores prácticas de seguridad en blockchain.

Estas prácticas están diseñadas para abordar las vulnerabilidades comunes de la blockchain, proteger los activos de los usuarios y mantener la confiabilidad de la red blockchain.

¡Profundicemos en estas mejores prácticas para entender qué hace a la blockchain segura!

Contratos Inteligentes Seguros y Prácticas de Billetera

“¿Es segura la blockchain?”. Pues, la respuesta dependerá de cómo mantenga la seguridad de sus contratos inteligentes y billeteras.

Si bien los contratos inteligentes ofrecen eficiencia y transparencia, no son inmunes a vulnerabilidades.

Para mitigar estas vulnerabilidades y mejorar la seguridad en blockchain, los desarrolladores de contratos inteligentes deben realizar metodologías de pruebas exhaustivas, que incluyen:

- Pruebas unitarias. Este proceso implica probar un componente o función individual de un contrato inteligente de forma aislada para asegurar que funcione como se espera sin interferencias de otras partes del código.

- Pruebas de integración. Se examina cómo interactúan las diferentes partes de un contrato inteligente entre sí y con sistemas o contratos externos. Estas pruebas son esenciales porque, aunque las unidades individuales funcionen bien por separado, podrían comportarse de manera diferente cuando se integran con otras partes.

Otro paso es tener precaución al realizar llamadas externas. Este consejo de ciberseguridad en blockchain significa gestionar cuidadosamente las interacciones con sistemas o contratos externos para prevenir vulnerabilidades.

En los contratos inteligentes, las llamadas externas son operaciones que implican enviar mensajes, datos o valor a otros contratos o direcciones externas.

Estas llamadas pueden ser riesgosas porque pueden crear dependencias complejas entre contratos. Si un contrato en la cadena tiene un fallo, puede afectar a otros contratos, aumentando el riesgo de vulnerabilidades.

Aparte de asegurar que los contratos inteligentes sean seguros, es crucial centrarse en la seguridad de las llaves privadas y en las prácticas adecuadas de las billeteras, especialmente para los inversionistas en cripto. Las llaves privadas de las billeteras que caen en manos equivocadas pueden conducir a accesos no autorizados, robos o pérdidas de activos.

Para proteger sus llaves privadas y billeteras, recomiendo usar dispositivos de hardware como Ledger Nano X. Estas herramientas físicas almacenan las llaves privadas sin conexión, ofreciendo alta seguridad al estar desconectadas de internet cuando no se utilizan.

Utilizar billeteras de hardware puede reducir significativamente el riesgo de amenazas en línea, como hackeos y malware.

También puede implementar multi-firma (Multi-Sig). Esta práctica de ciberseguridad en blockchain añade una capa extra de seguridad, ya que los usuarios necesitan múltiples llaves privadas para autorizar una transacción.

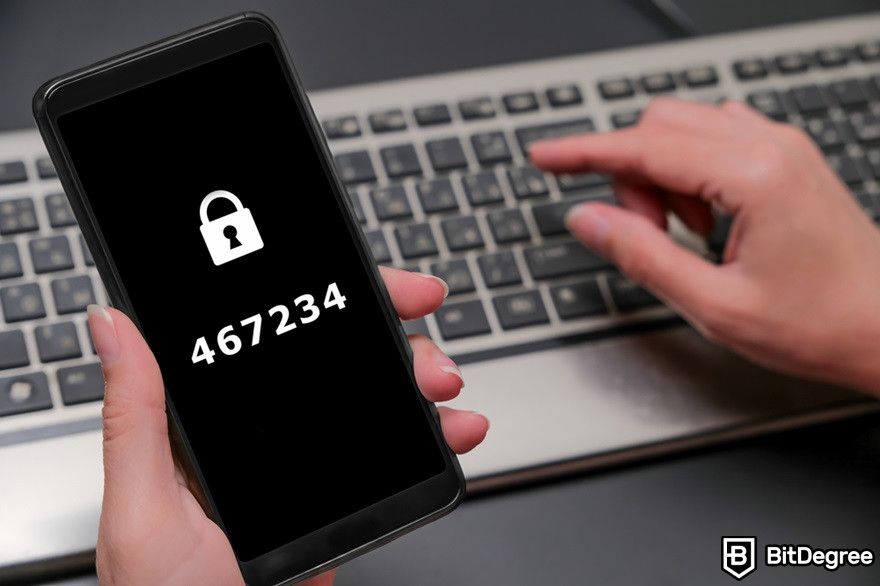

Otra medida crítica para mejorar la seguridad de las billeteras es implementar la autenticación de dos factores (2FA).

La 2FA significa que debe proporcionar una segunda forma de identificación además de su contraseña o llave privada, haciendo que el acceso no autorizado sea mucho más difícil. Este segundo factor puede ser un código enviado a su teléfono, un reconocimiento biométrico como huella digital o reconocimiento facial, o una llave de seguridad física.

¿Sabías que...?

Suscríbete - ¡Cada semana publicamos nuevos vídeos sobre criptomonedas!

Hot VS Cold Wallet: Which One Do YOU Need? (Animated)

Verificación de Identidad y Limitación de Tarifas

La verificación de identidad es el proceso de confirmar que una persona o entidad es quien dice ser. En blockchain y sistemas distribuidos, la verificación de identidad es crítica para mantener la seguridad y prevenir ataques que se basan en falsificar identidades, tales como ataques Sybil o phishing.

A diferencia de los sistemas tradicionales, donde una autoridad central confirma la identidad, la blockchain utiliza varios métodos descentralizados para autenticar a los usuarios mientras se preserva la privacidad y la seguridad.

La verificación de identidad en blockchain puede utilizar identificadores únicos, como certificados digitales y tokens de identidad basados en blockchain, o Proof of Authority (PoA), donde determinadas partes de confianza están autorizadas para validar y confirmar la identidad de los usuarios.

Por otro lado, la limitación de la tasa en blockchain significa restringir el número de operaciones que se pueden realizar en un período de tiempo especificado.

Esta práctica de ciberseguridad en blockchain ayuda a mitigar riesgos de seguridad, como ataques DoS, que ocurren cuando actores maliciosos inundan la red con un alto volumen de solicitudes o transacciones.

- Tarifas de Trading Muy Bajas

- Amplias Opciones de Trading

- Funcionalidad Excepcional

- Comisiones de Trading Muy Competitivas

- Una Aplicación Móvil Intuitiva

- Hasta 100x de Apalancamiento Disponible

- Seguro y Confiable

- Acepta Monedas Fiat

- Amplia Variedad de Opciones de Trading

- Intercambio Reputado

- Acepta Monedas Fiduciarias

- Ofrece Diversas Opciones de Trading

- Una plataforma de intercambio de criptomonedas muy conocida

- Más de 500 criptomonedas diferentes disponibles

- Autenticación de dos factores

- Más de 500 criptomonedas diferentes disponibles

- Seguridad robusta

- Bajas tarifas

Evaluaciones de Riesgos y Sesiones de Formación Sobre Seguridad

¿Por qué es segura la blockchain? Las evaluaciones de riesgo y auditorías juegan un papel crítico para responder a esa pregunta. Ayudan a identificar vulnerabilidades, evaluar el cumplimiento de los estándares de seguridad y garantizar la resiliencia de la red ante las amenazas.

A continuación, se presentan algunos tipos de evaluaciones de riesgo y auditorías utilizadas para mejorar la seguridad en blockchain:

- Evaluaciones de seguridad de la red. Estas evaluaciones examinan la seguridad general de la red blockchain, desde las configuraciones de los nodos y los protocolos de red hasta la comunicación entre pares y los mecanismos de consenso.

- Evaluaciones de riesgo operativo. Estas pruebas de ciberseguridad blockchain incluyen la revisión de los modelos de gobernanza, controles de acceso y los mecanismos de autenticación para ayudar a identificar riesgos relacionados con errores humanos y amenazas internas.

- Auditorías de cumplimiento. Estas auditorías aseguran que la red blockchain cumpla con las leyes y regulaciones pertinentes, tales como las normas contra el lavado de dinero (AML) y las reglas de conocimiento del cliente (KYC).

- Pruebas de penetración. Consisten en simular ataques en un sistema blockchain para identificar vulnerabilidades y probar las defensas de seguridad. Esta prueba a menudo examina de cerca la encriptación blockchain para encontrar dónde podrían infiltrarse los hackers.

Además de realizar auditorías regulares, fortalecer la educación y concientización de los usuarios también es clave para abordar la pregunta “¿Es segura la blockchain?”. Pues, incluso los sistemas más seguros con una encriptación blockchain avanzada son vulnerables si los usuarios no comprenden las mejores prácticas, las amenazas comunes y su papel en el mantenimiento de la seguridad.

Por lo tanto, las organizaciones deben ofrecer sesiones regulares de entrenamiento en seguridad en blockchain, talleres y recursos para informar a los usuarios sobre las amenazas y prácticas de seguridad más recientes.

Los desarrolladores de blockchain deben educar a los usuarios sobre la seguridad de sus dispositivos. Algunos puntos que deben abordar son:

- Mantener sus dispositivos actualizados

- Utilizar software antivirus

- Configurar contraseñas robustas

- Evitar instalar aplicaciones no confiables

Otro tema de ciberseguridad en blockchain que los desarrolladores deben abordar es el comportamiento seguro en línea. En este tema, deben ayudar a los usuarios a reconocer correos electrónicos de phishing y evitar compartir información sensible en redes sociales.

Conclusión

La seguridad en blockchain es la base de la confianza y la fiabilidad en los sistemas descentralizados. Se apoya en varios mecanismos para mantener la integridad de los datos y asegurar la resiliencia del sistema, incluyendo métodos criptográficos, algoritmos de consenso como Proof-of-Work y Proof-of-Stake, y la tecnología de registro distribuido que garantiza la inmutabilidad.

A pesar de sus fortalezas inherentes en la criptografía y los algoritmos de consenso, la blockchain sigue siendo susceptible a diversas amenazas, desde vulnerabilidades en contratos inteligentes hasta ataques de phishing. Por ello, es importante implementar mejores prácticas, tales como auditorías regulares, una gestión segura de llaves y la educación continua de los usuarios.

Esto es igualmente crucial para las billeteras cripto, donde se almacenan información sensible y activos digitales. Elegir billeteras seguras como Binance Wallet, junto con el seguimiento de estas mejores prácticas, puede reducir significativamente los riesgos y asegurar la integridad de las redes blockchain.

El contenido publicado en este sitio web no tiene como objetivo dar ningún tipo de asesoría financiera, de inversión, de trading, o cualquier otra forma de asesoramiento. BitDegree.org no avala ni sugiere la compra, venta o posesión de ningún tipo de criptomoneda. Antes de tomar decisiones de inversión financiera, consulta a tu asesor financiero.

Referencias Científicas

1. Guo, H., Yu, X.: ‘A survey on blockchain technology and its security’;

2. Mollajafari, S., Bechkoum, K.: ‘Blockchain Technology and Related Security Risks: Towards a Seven-Layer Perspective and Taxonomy’.